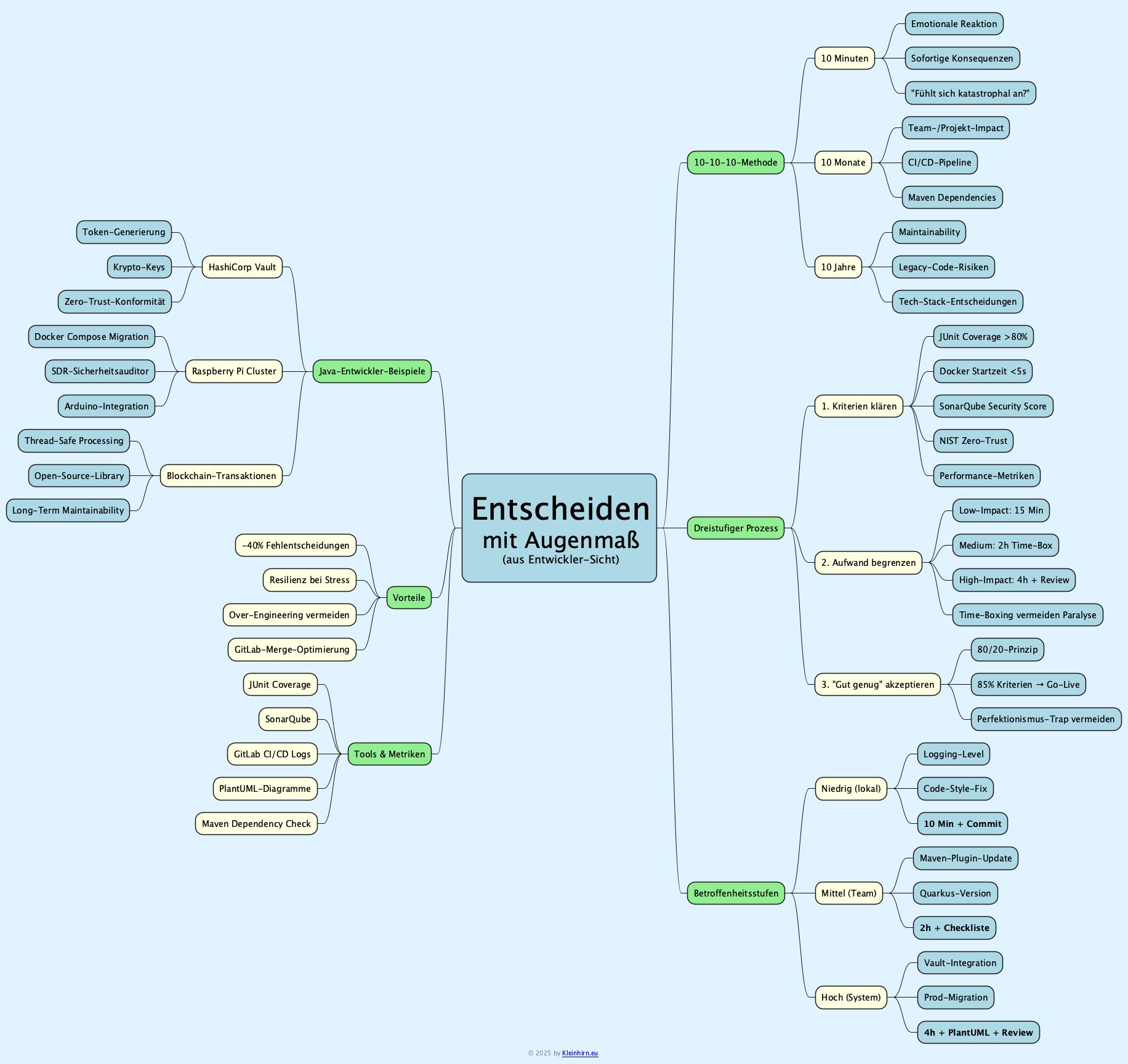

Ambiguitaetstoleranz in der Softwareentwicklung

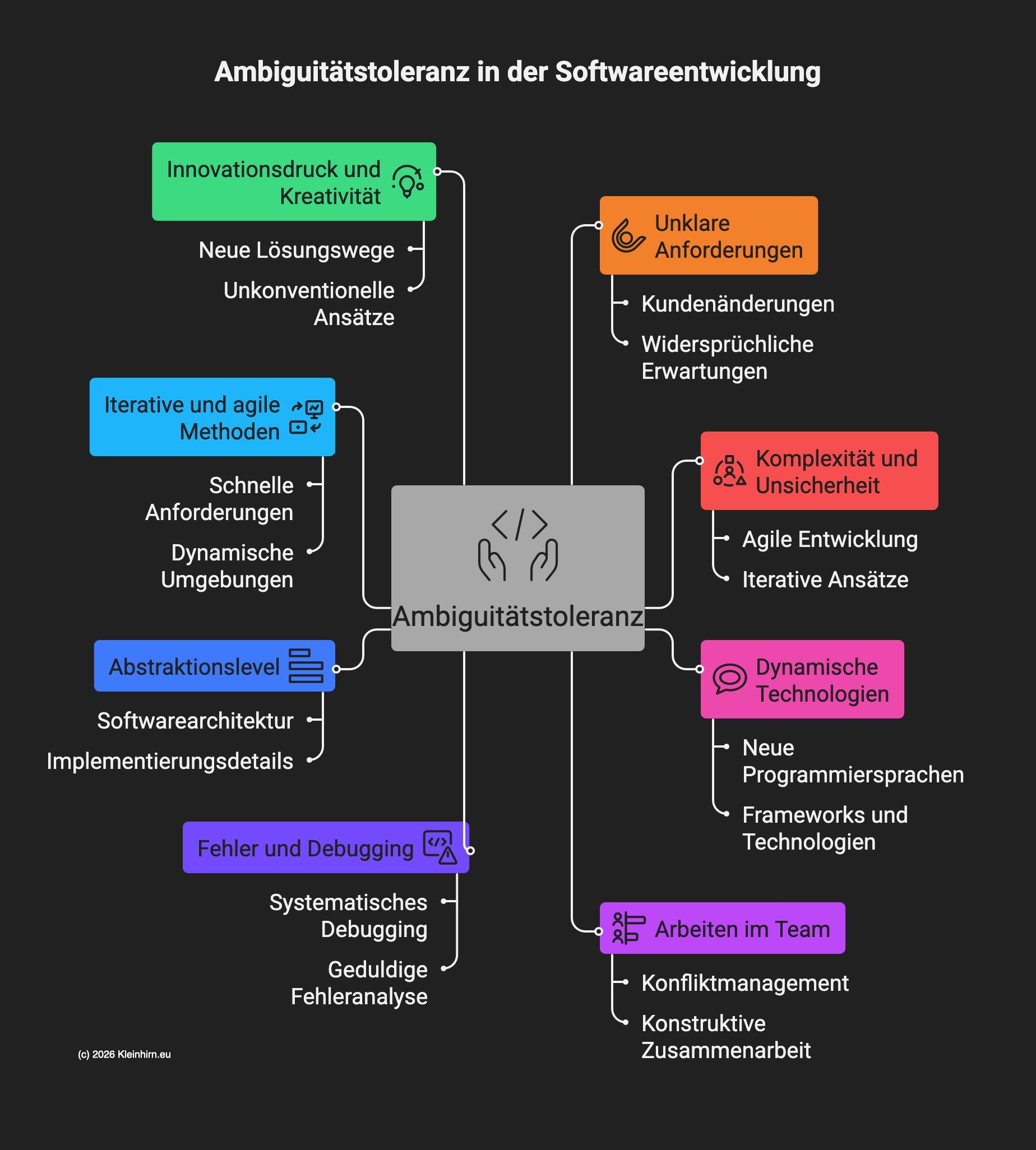

Entscheiden mit Augenmaß (aus Entwickler-Sicht)

Als Java-Softwareentwickler in komplexen Maven-basierten Projekten mit Fokus auf Sicherheit, Raspberry Pi-Integration und Blockchain-Anwendungen weiß man: Entscheidungen fallen nicht im Vakuum. Sie wirken auf Code, Teamdynamik, Systemstabilität und persönliche Ressourcen. Häufig muss die Intensität der Analyse proportional zum Ausmaß der Betroffenheit skaliert werden – ein Prinzip, das Ressourcen spart und Effizienz steigert. Hier kommt die 10-10-10-Methode ins Spiel, ergänzt durch einen dreistufigen Prozess: Kriterien klären, Aufwand begrenzen und „gut genug“ akzeptieren.

„Entscheiden mit Augenmaß (aus Entwickler-Sicht)“ weiterlesen

Git Workflow – Vorteile und Nachteile

Direkt auf dem develop Branch zu entwickeln ist möglich, entspricht aber nicht modernen Best Practices für kollaborative Softwareprojekte. Feature-Branches bringen wichtige Vorteile, gerade in komplexen Teams und CI/CD-Strukturen.

Vorteile von Feature-Branches „Git Workflow – Vorteile und Nachteile“ weiterlesen

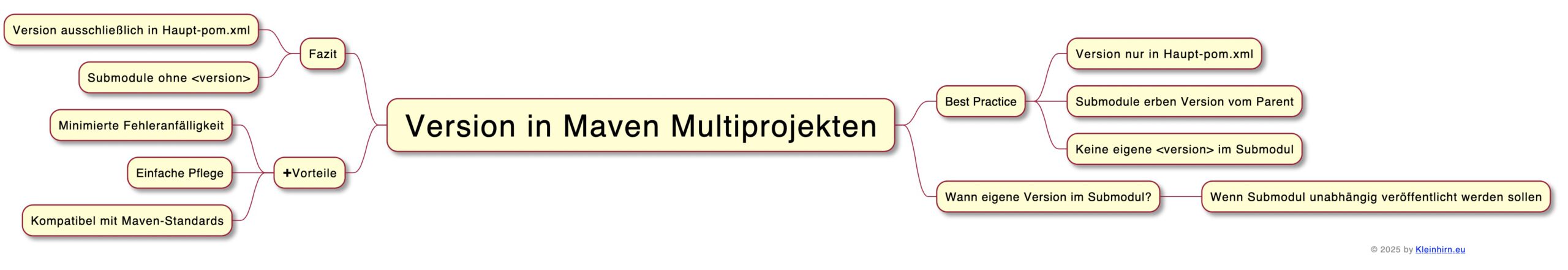

Maven-Multiprojekte

Details siehe blog.wenzlaff.de.

Java vs. Jakarta

Java EE (Java Enterprise Edition) wurde ursprünglich von Sun Microsystems entwickelt und später von Oracle übernommen. Es erweiterte Java SE um APIs und Spezifikationen für serverseitige Anwendungen, z.B. Servlets, JSP, JPA, JMS usw. Java EE war viele Jahre der Standard für Unternehmensanwendungen. 2017 übergab Oracle die Kontrolle über Java EE an die Eclipse Foundation. Da Oracle die Rechte am Namen Java und am Paketpräfix javax behielt, musste die Plattform umbenannt werden. Seitdem heißt sie Jakarta EE. „Java vs. Jakarta“ weiterlesen

Spectre Network (SPR)

Spectre Network (SPR) ist eine neue Kryptowährung, die besonders schnell, sicher und privat ist ldt. Homepage. Sie funktioniert ähnlich wie bekannte digitale Währungen, hat aber einige besondere Eigenschaften, die sie von anderen abheben.

Wie funktioniert SPR? „Spectre Network (SPR)“ weiterlesen

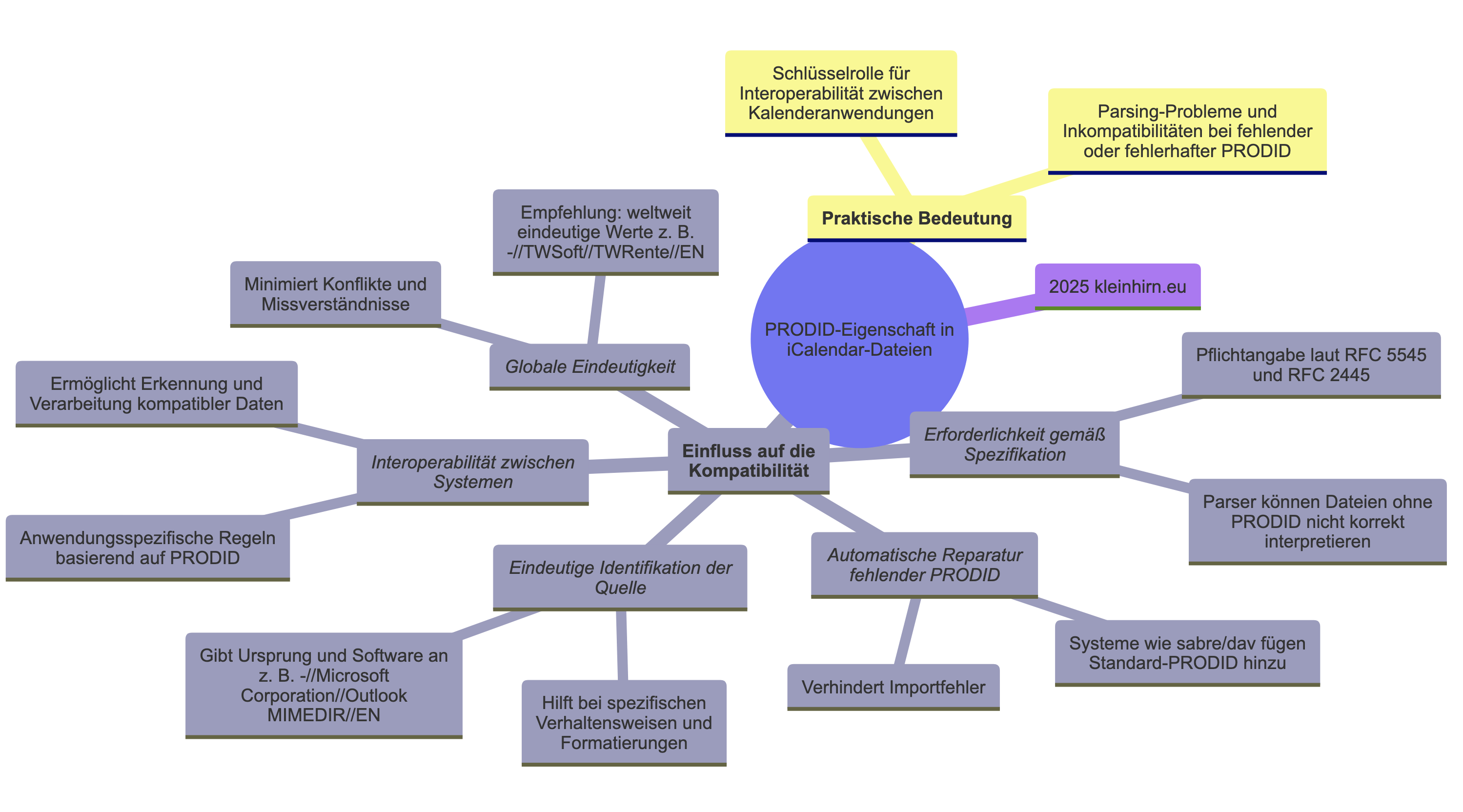

PRODID-Eigenschaft in iCalendar-Dateien

Die PRODID-Eigenschaft in iCalendar-Dateien hat einen direkten Einfluss auf die Kompatibilität von Kalendern, da sie den Ursprung und die Software identifiziert, die das Kalenderobjekt erstellt hat. Dies ist entscheidend für die Interoperabilität zwischen verschiedenen Kalenderanwendungen.

Hier sind die wichtigsten Aspekte: „PRODID-Eigenschaft in iCalendar-Dateien“ weiterlesen

TOP 5 Linux Kommandozeile

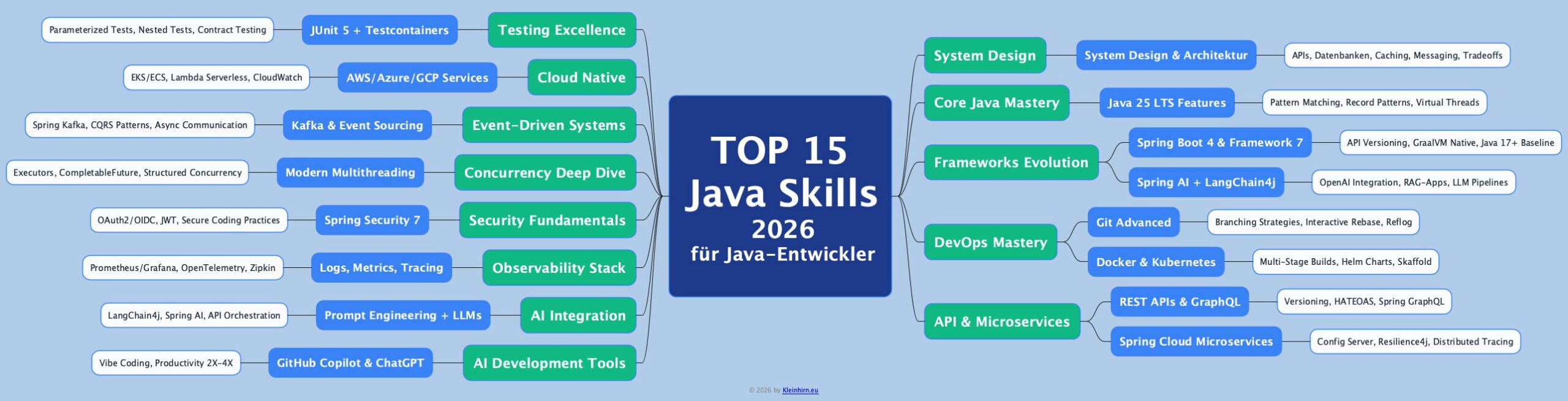

TOP 9 warum Ambiguitätstoleranz für Softwareentwickler unverzichtbar ist

Ambiguitätstoleranz ist für Softwareentwickler eine entscheidende Fähigkeit, um in einer Welt der Ungewissheit und ständigen Veränderung erfolgreich zu sein. Sie hilft Entwicklern, sich auf iterative Prozesse einzulassen, kreative Problemlösungen zu entwickeln und flexibel auf sich ändernde Anforderungen und Technologien zu reagieren. Indem sie lernen, Unsicherheiten zu akzeptieren und produktiv damit umzugehen, können Entwickler nicht nur ihre Effizienz, sondern auch ihre Innovationskraft steigern. Softwareentwickler benötigen Ambiguitätstoleranz, und diese Fähigkeit ist in ihrem Beruf sogar von großer Bedeutung. Hier sind die wesentlichen Gründe dafür: „TOP 9 warum Ambiguitätstoleranz für Softwareentwickler unverzichtbar ist“ weiterlesen

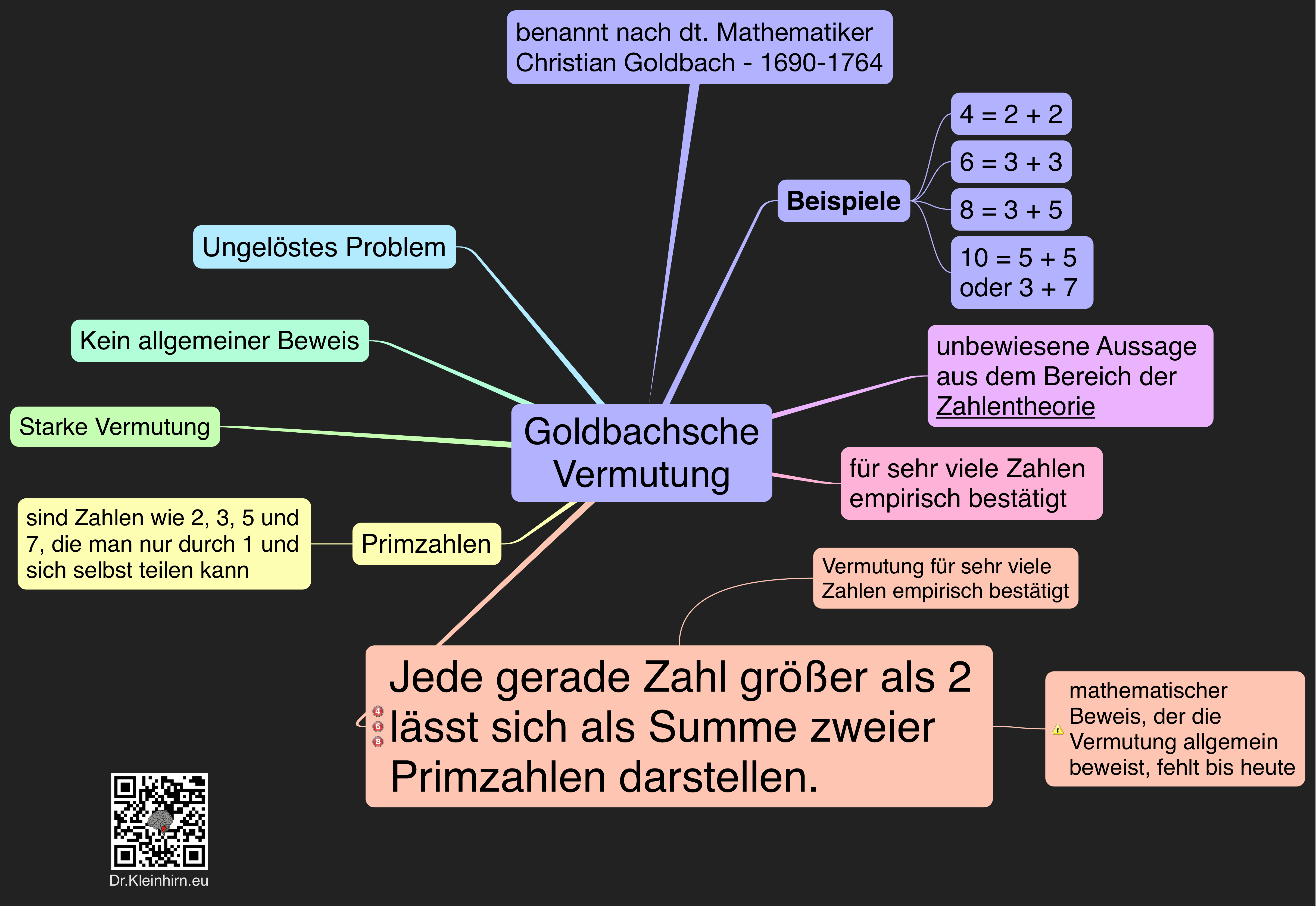

Goldbachsche Vermutung

Die Goldbachsche Vermutung ist eine der ältesten ungelösten Probleme in der Mathematik, die der Mathematiker Christian Goldbach 1742 in einem Brief an Leonhard Euler formulierte. Sie besagt: „Goldbachsche Vermutung“ weiterlesen

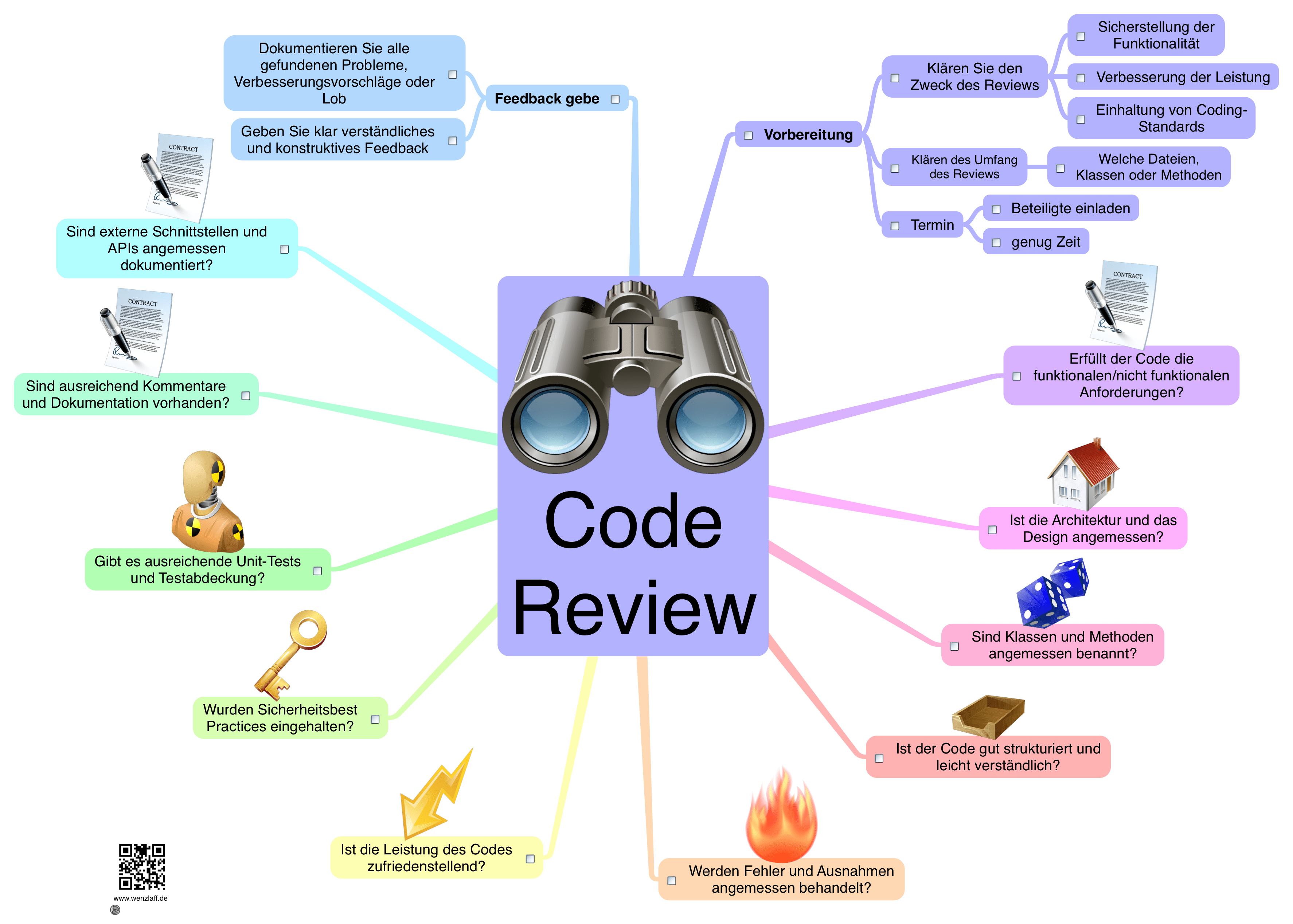

Code-Review

Bei einem Java-Code-Review oder Qualitätsprüfung (QS) ist es wichtig, systematisch vorzugehen, um sicherzustellen, dass der Code den Standards entspricht, gut lesbar ist, effizient arbeitet und keine schwerwiegenden Fehler enthält.

Hier ist eine Mindmap für strukturierte Vorgehensweise in Form einer Checkliste oder auch in Textform. „Code-Review“ weiterlesen

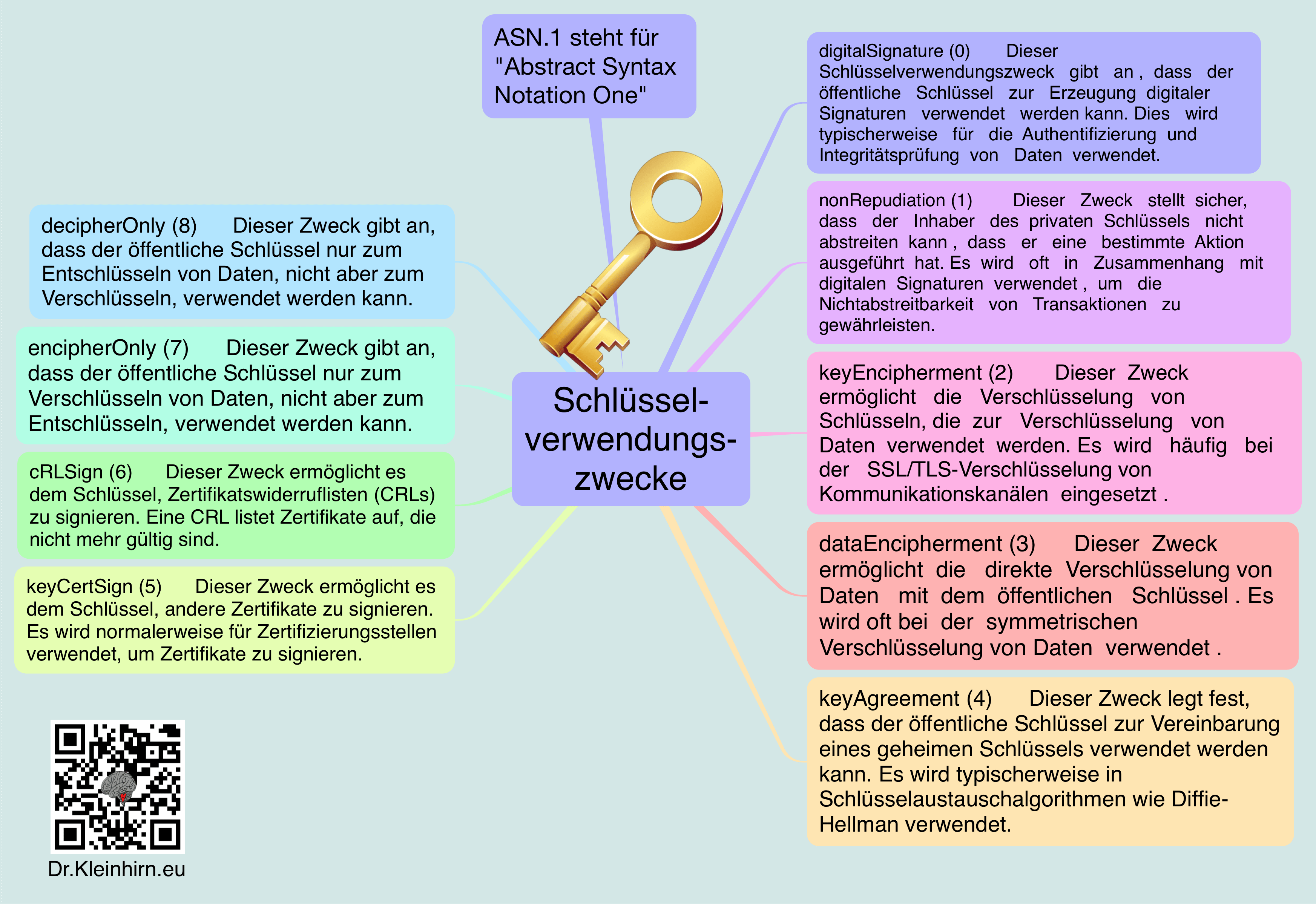

Schlüsselverwendungszwecke von Zertifikaten

Schlüsselverwendungszwecke sind wichtig für die ordnungsgemäße Verwendung und Interpretation von Zertifikaten und spielen eine entscheidende Rolle bei der Sicherstellung der Sicherheit und Integrität von Kommunikationen und Daten. „Schlüsselverwendungszwecke von Zertifikaten“ weiterlesen

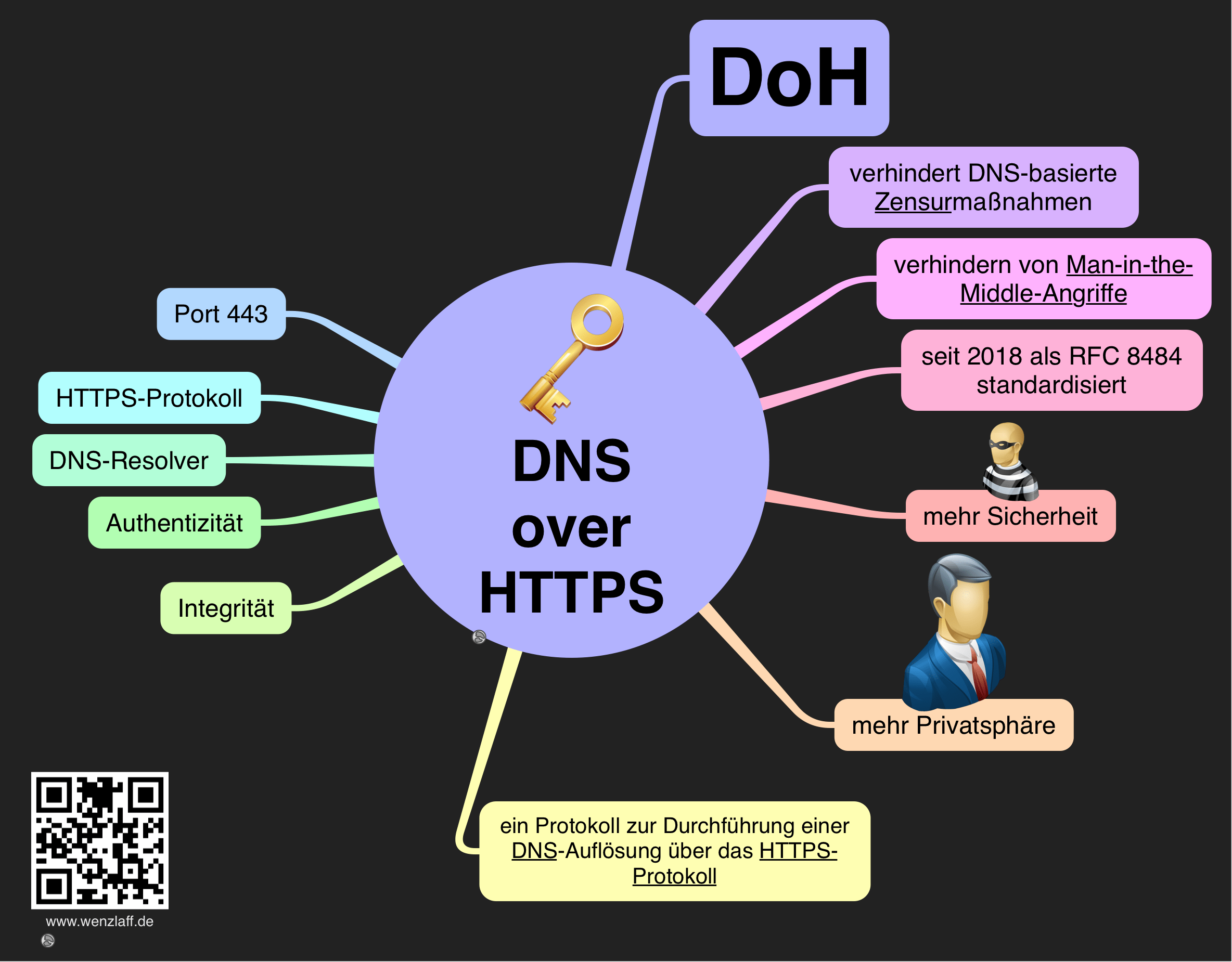

DNS-over-HTTPS

DNS-over-HTTPS (DoH) – Die Zukunft der sicheren DNS-Kommunikation „DNS-over-HTTPS“ weiterlesen

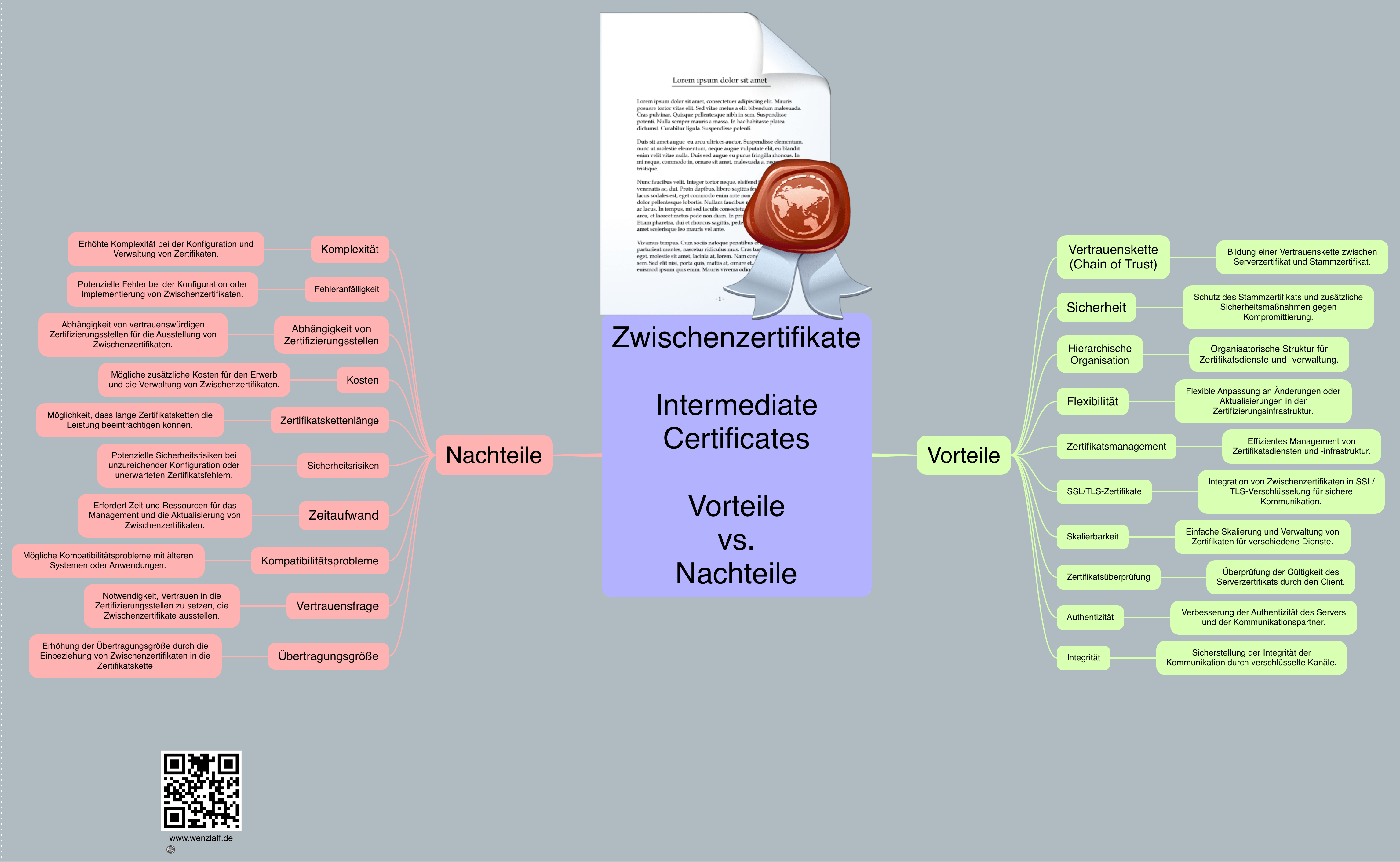

Zwischenzertifikate – Intermediate Certificates – Vorteile vs. Nachteile

Zwischenzertifikate (Intermediate Certificates) bieten mehrere Vorteile und Nutzen haben aber auch Nachteile in der PKI (Public Key Infrastructure), insbesondere im Zusammenhang mit SSL/TLS-Zertifikaten: „Zwischenzertifikate – Intermediate Certificates – Vorteile vs. Nachteile“ weiterlesen

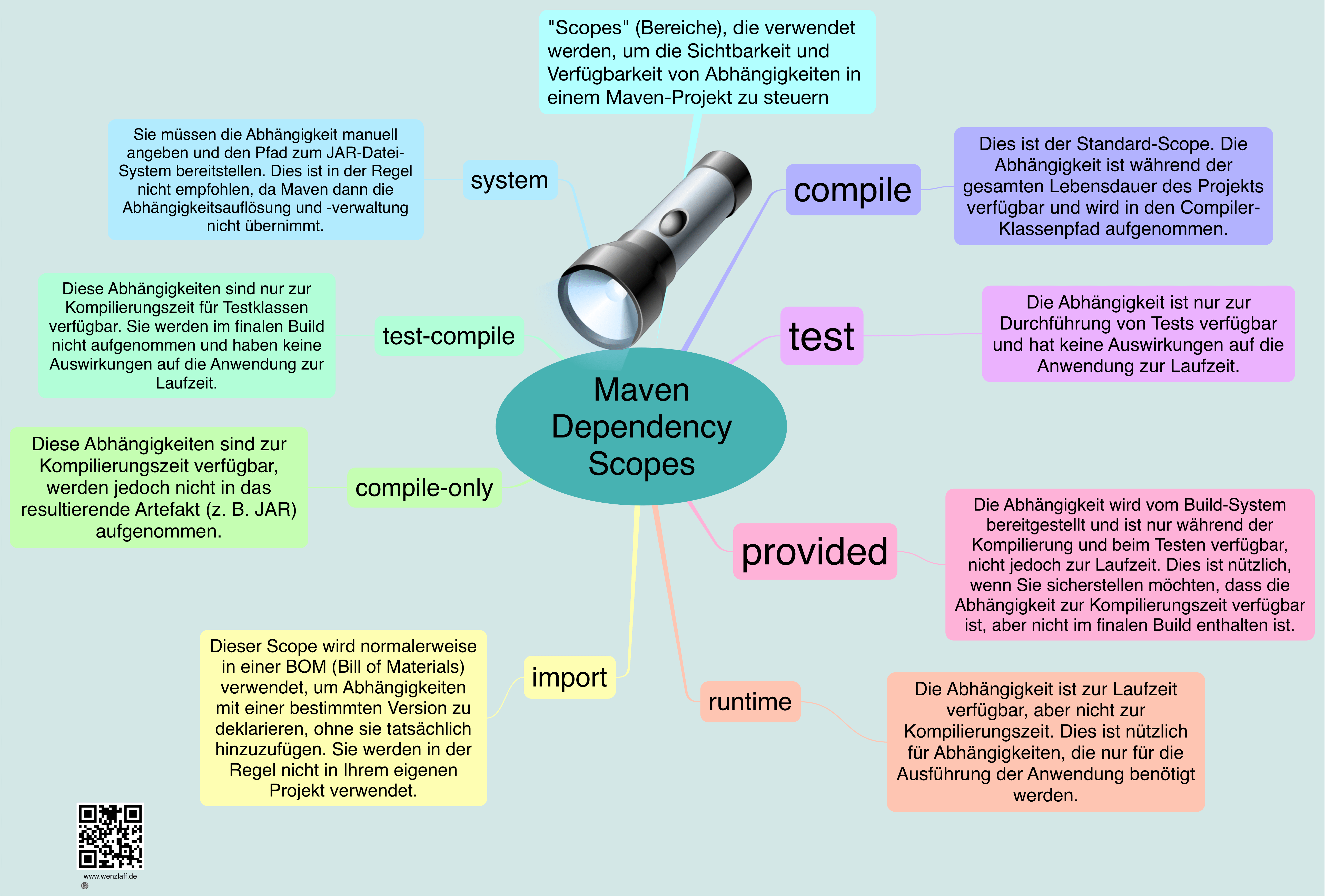

Maven Scopes (Bereiche)

In Apache Maven gibt es verschiedene sogenannte „Scopes“ (Bereiche), die verwendet werden, um die Sichtbarkeit und Verfügbarkeit von Abhängigkeiten in einem Maven-Projekt zu steuern. Jeder Scope hat eine spezifische Bedeutung und Verwendungszwecke. Hier sind die möglichen Maven Scopes in der pom.xml:

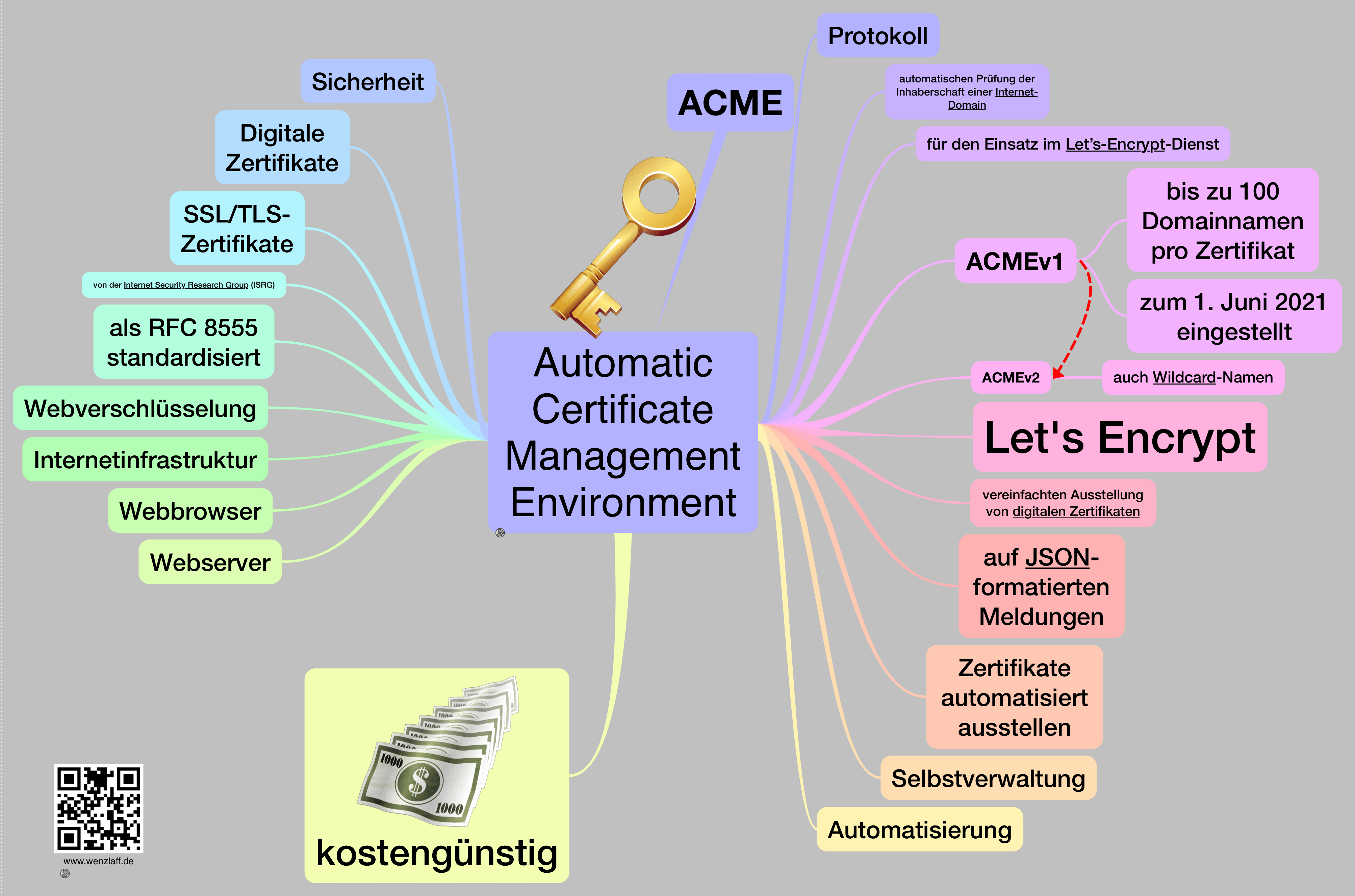

Automatic Certificate Management Environment – ACME

ACME-Zertifikate beziehen sich in der Regel auf digitale SSL/TLS-Zertifikate, die von einer Zertifizierungsstelle namens „Let’s Encrypt“ ausgestellt werden. Diese Zertifikate sind in der Welt des Internets weit verbreitet und spielen eine wichtige Rolle beim Aufbau sicherer Verbindungen zwischen Webbrowsern und Webservern. „Automatic Certificate Management Environment – ACME“ weiterlesen

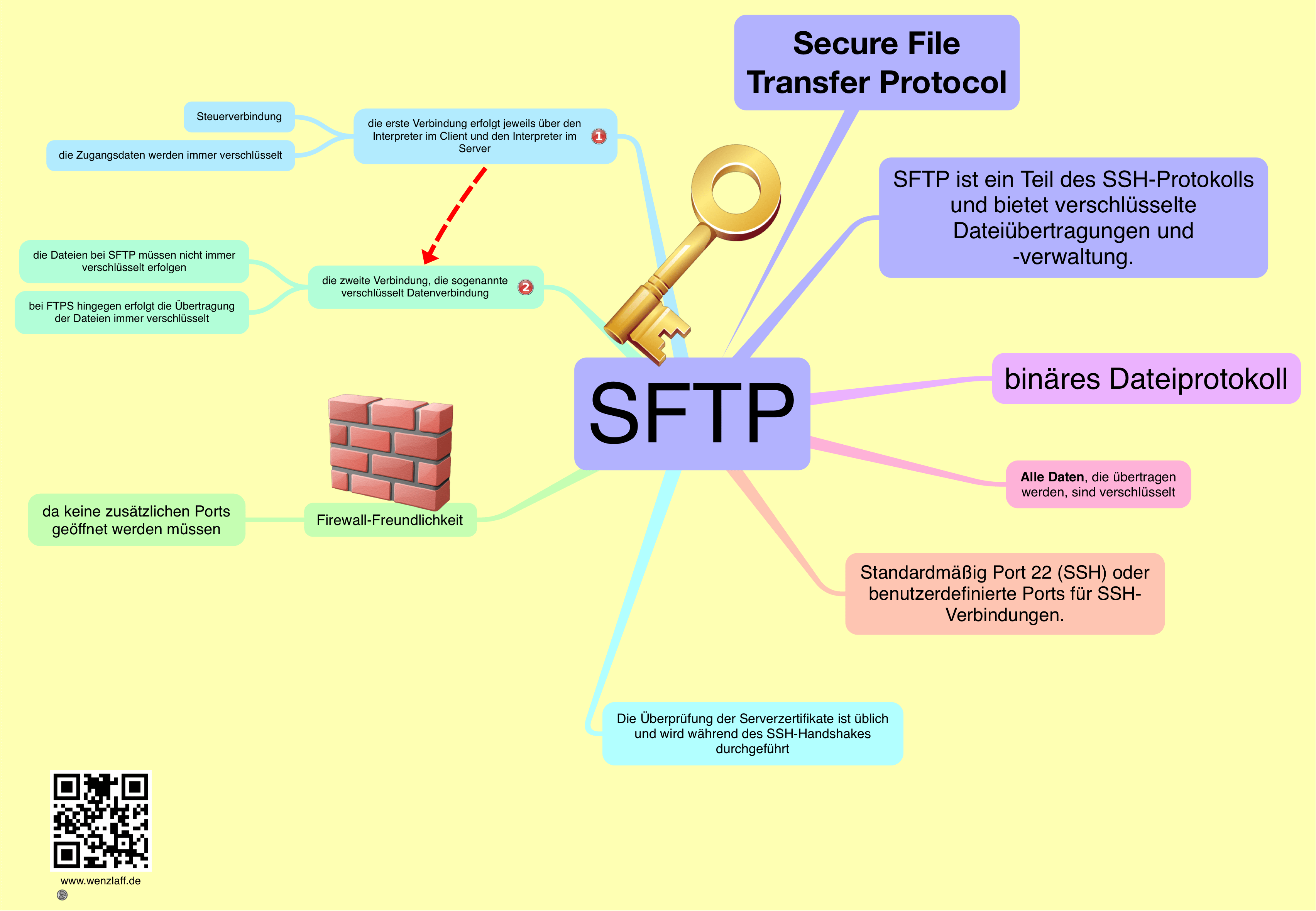

sFTP – Secure File Transfer Protocol

Die Kommunikation mit SFTP (Secure File Transfer Protocol) erfolgt über eine verschlüsselte Verbindung, in der Regel über SSH (Secure Shell).

„sFTP – Secure File Transfer Protocol“ weiterlesen

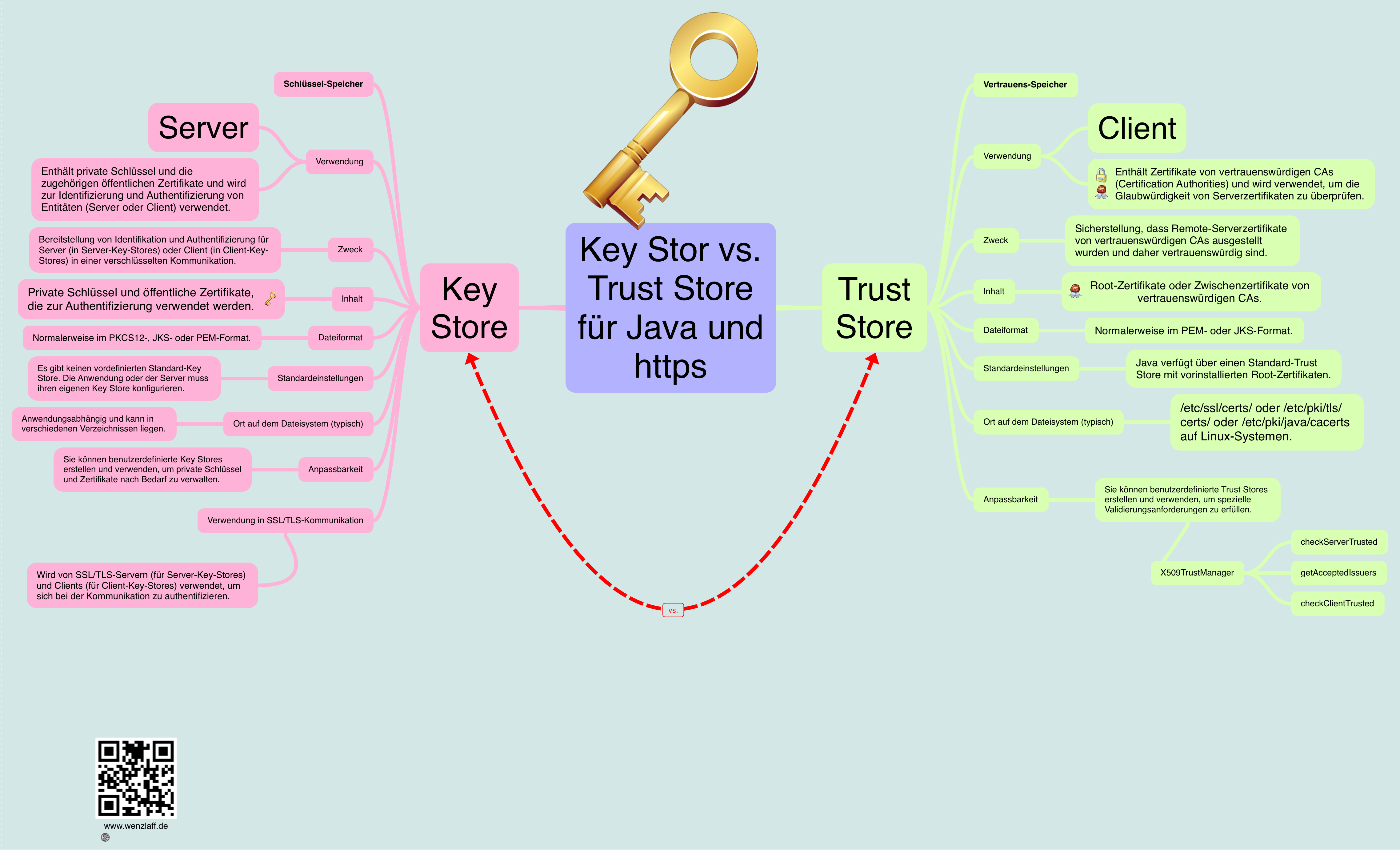

Trust Stores vs. Key Stores für Java und HTTPS

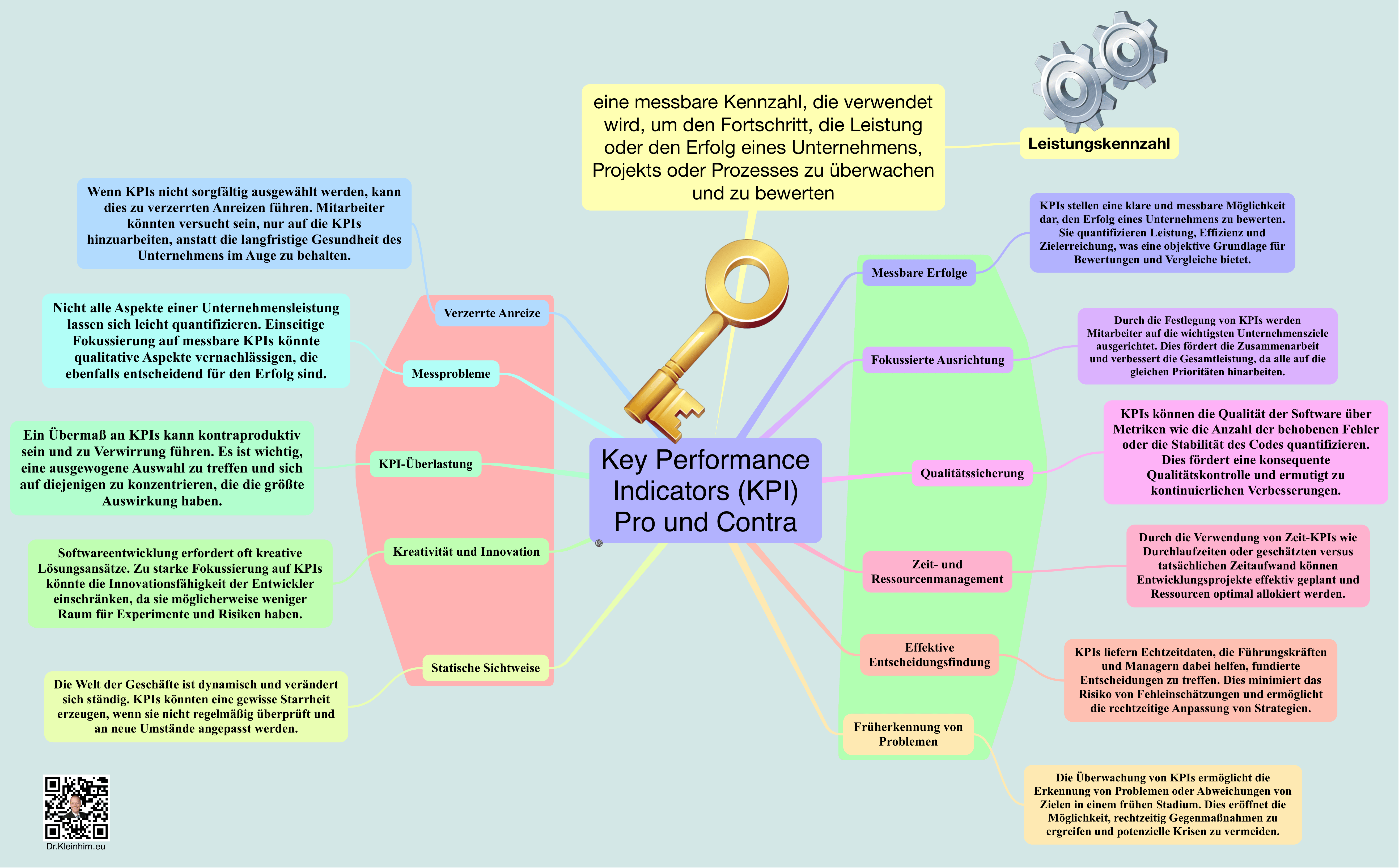

Key Performance Indicators (KPI) – Pro und Contra

Key Performance Indicators (KPI) – Messbare Erfolge im Unternehmensmanagement „Key Performance Indicators (KPI) – Pro und Contra“ weiterlesen